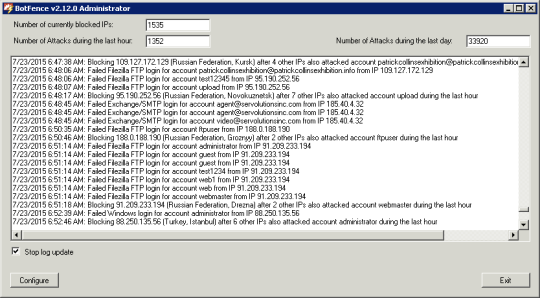

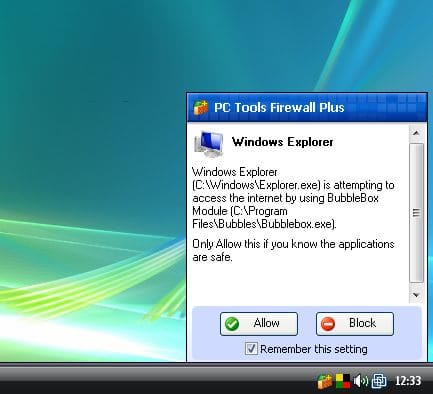

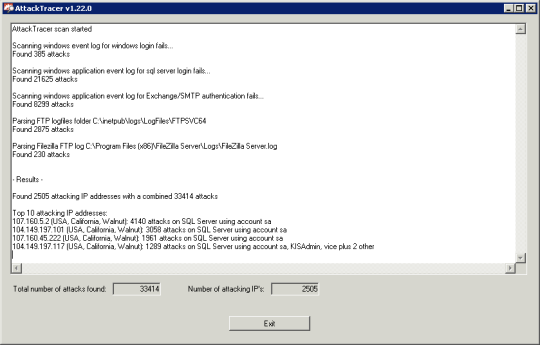

自動的にIPは、Windows firewall.Theソフトウェアを使用して、Windowsサーバーサービス(RDP、FTP、SQL-Serverなど)への試行をハッキングして対処したブロックは、Windowsのバックグラウンドサービスとして実行され、RDP、失敗したログイン用のFTPウントSQL-Serverのイベントを監視します。失敗したログインイベントの設定可能な数が同じIPアドレスBotFenceから検出された場合は、動的IPアドレスは、Windowsサーバーは、インターネットから到達可能であり、あなたは、リモートデスクトップ、FTP転送やSQLなどの特定のサービスをしたいblocked.IfなどのWindowsファイアウォールをイムことを示しています-serverは、サーバー上の試みが確実に行われるハッキングその後、外部からアクセスできるようにします。 「ボット」と呼ばれる数多くの自動化されたハッキングツールは、インターネット上でアクティブになっています。彼らは、公開されたサービスのためのIPアドレス範囲をスキャンし、それらはアクティブなFTP、RDPまたはSQL-Serverのサービスを見つけたとき、彼らは頻繁に使用されるパスワードの数百または数千もの努力をします。 「管理者(RDP)と 'のsa'(SQL-Serverのスーパユーザ)が最も標的とアカウントです。ボットは、あなたのパスワードを推測しない限り、右あなたが離れてログイン試行の数千に起因する高いサーバーの負荷から、それらについて今、おそらく決して

このリリースの新機能:ます。

< P>バグ修正:不正な形式のイベントログエントリは、もはやBotFenceサービスが停止する場合がありませんこのバージョン2.15.0の新機能:ます。

バグ修正:不正な形式のイベントログエントリはもはや生じないBotFenceサービス停止します。

制限:

この30日間の試用

コメントが見つかりません